【Win11 2022/9】第5回 Kali linux 無線LANルーターパスワード解析検証2

- 環境

- パスワード解析ツール「Fern WiFi Cracker」とは

- パスワードは解析されるのか

1.環境

仮想マシン:Kali Linux

無線LANアダプタ:モニターモード(wlan0mon)

暗号化モード:WPA2-PSK AES

Virttual Box設定

マザーボード:ICH9

ベースメモリー:5280MB

プロセッサ:3

アクセラレーション:Hyper-V

パスワード強度1:検証1回目 67点/100点中

パスワード強度2:検証2回目 42点/100点中

パスワード強度チェッカーサイト

https://tools.arashichang.com/pass_streng.html

無線LANルーター:WHR-1166DHP2(SSID:testに変更)

※ノートパソコン用冷却パッド導入、パスワード解析に8時間以上要する(ホストスペック及びVirtalBox設定により時間変動有り)

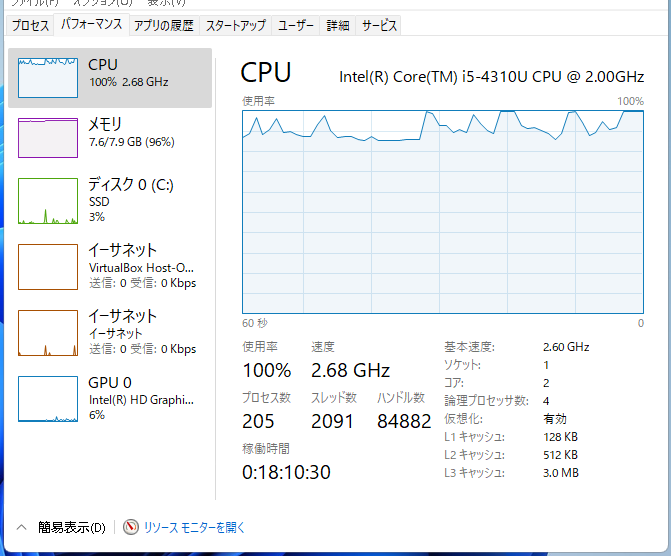

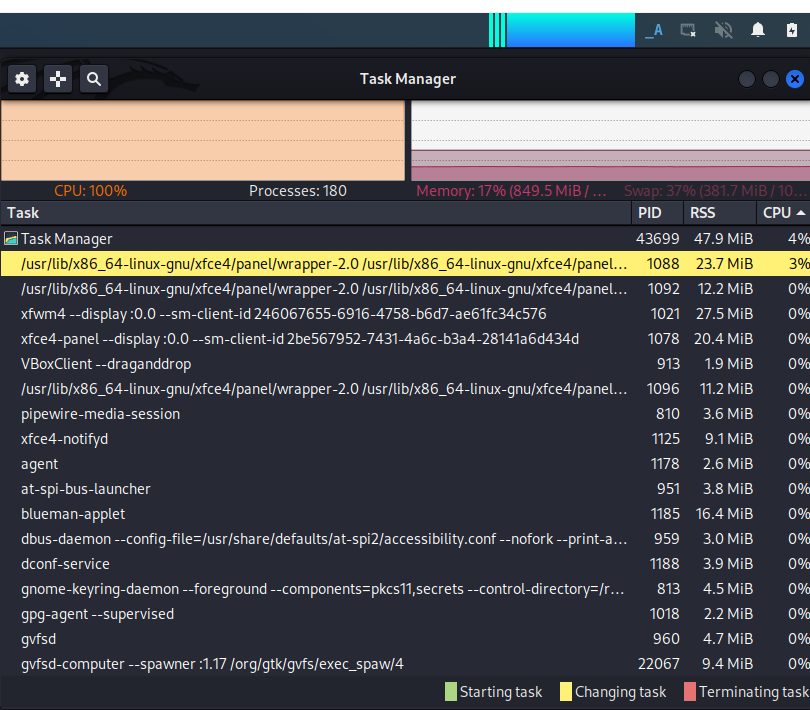

※解析ツール実施中はCPU使用率100%が続くのでホストOSとゲストOSのCPU速度測定を実施しVIrtalBoxで最適化。その他MBDやMEM等を最適化することをお勧め

2. パスワード解析ツール「Fern WiFi Cracker」とは

Fern WiFi CrackerとはPython プログラミング言語とPython Qt GUI ライブラリを使用して作成されたワイヤレス セキュリティ監査および攻撃ソフトウェア プログラムです。このプログラムは、WEP/WPA/WPA2/WPS キーをクラックして回復し、ワイヤレスまたはイーサネット ベースのネットワークに対して他のネットワーク ベースの攻撃を実行することもできます。

https://github.com/savio-code/fern-wifi-cracker

3. パスワードは解析されるのか

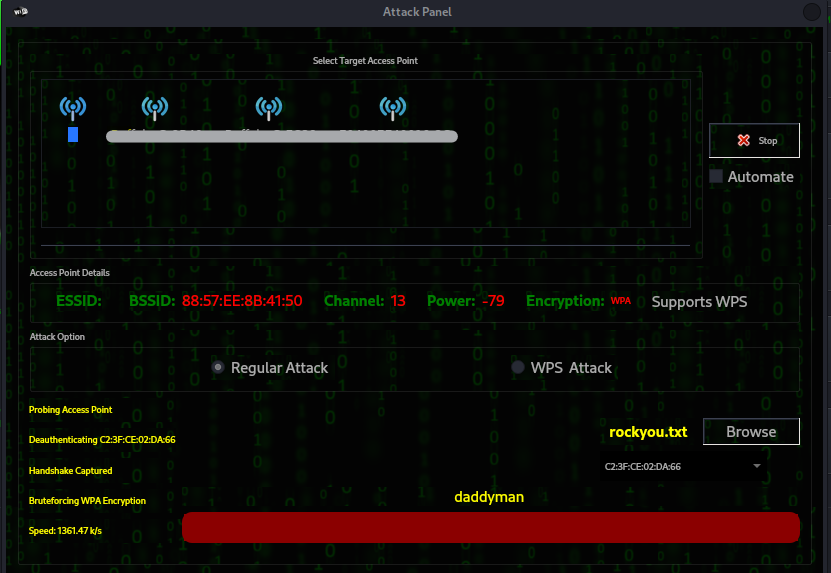

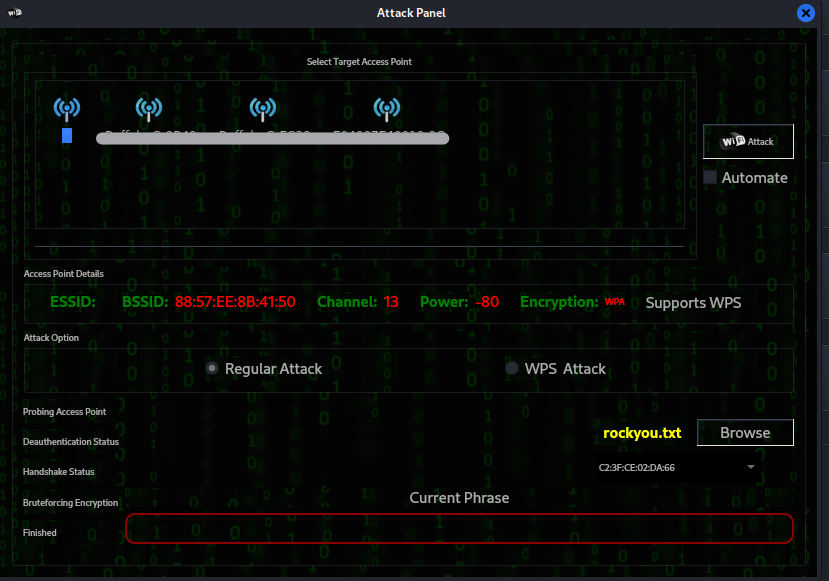

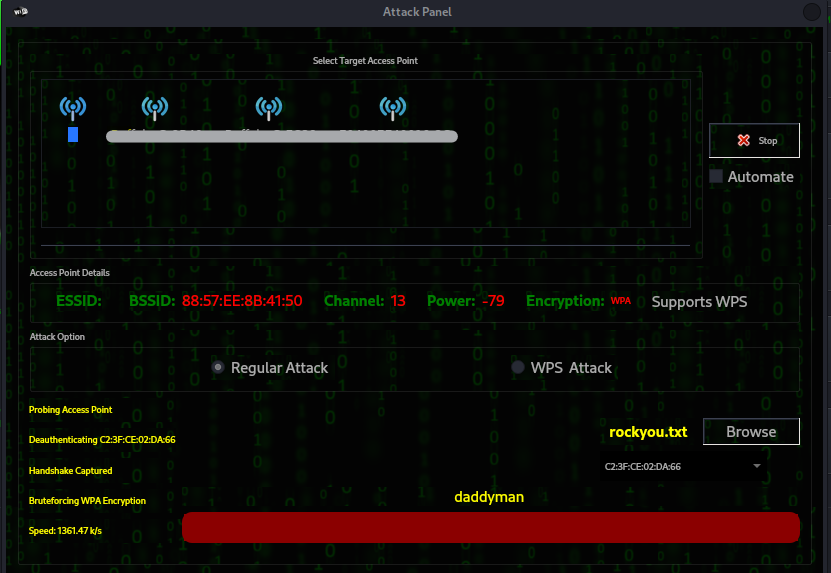

攻撃対象のアクセスポイント(AP)が4つ発見され攻撃可能な状態。SSIDステルスで無名になっていますが、選択すると青くなります。前回同様、もしSSIDステルスAPが2個以上発見された場合、チャンネルやパワー、MACアドレスから選別します。無差別全攻撃にはステルス機能は有効ではないが、ターゲットを絞らせないことに関しては有効だと言えます。

第1回パスワード解析失敗画面、下部のバーが赤く失敗に終わっている。2015年発売の無線LANルーターのディフォルトパスワードは今もなお強固と言えます。

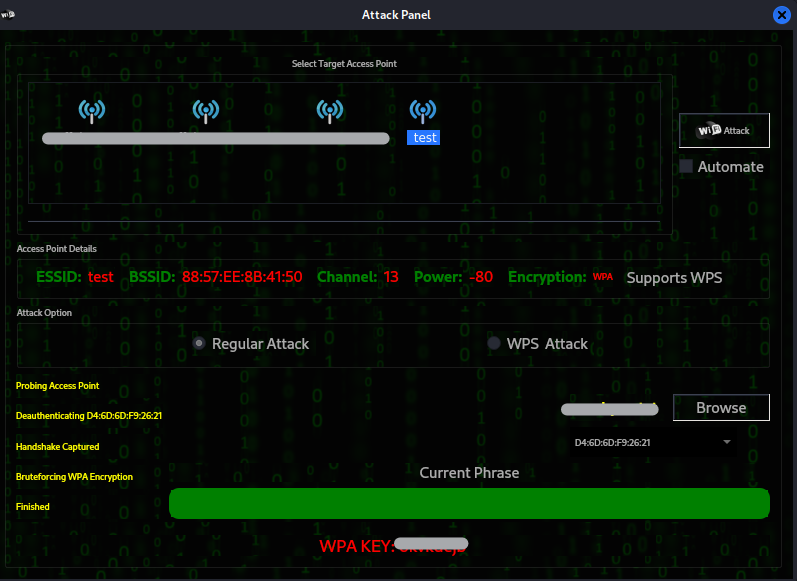

第2回パスワード解析成功画面、下部のバーが緑色になり、WPA KEY右に解析されたパスワードが表示される。今回はパスワード解析に成功したのはディフォルトパスワードから強度を下げたパスワード。

今回、パスワード解析検証で失敗・成功を確認した。解析時間に約9時間要した。解析中はホストOSとゲストOS共にタスクマネージャーでリソースを調べたところずっと100%であった。ホストPCの性能が低いことが挙げられる。なお、今最も新しい暗号化方式WPA3には対応していないため、パスワード解析ツール「Fern WiFi Cracker」からだとパスワード解析されません。

次回はパスワード解析に関して紹介します。